Le fossé identitaire à l’ère des agents IA #

La révolution de l’IA en entreprise n’est plus à venir : elle est là. Les organisations du monde entier déploient des agents IA qui accèdent de manière autonome aux données, prennent des décisions et exécutent des actions à la vitesse des machines à travers l’infrastructure d’entreprise. Pourtant, sous cette accélération se cache un angle mort critique : 88% des organisations ont subi des incidents de sécurité suspectés ou confirmés liés aux agents IA, mais seulement 22% traitent les agents comme des entités indépendantes porteuses d’identité1.

Cela représente ce qu’Okta identifie comme “l’Identity Gap” (le fossé identitaire) : un décalage dangereux entre la vitesse à laquelle les agents IA prolifèrent et la lenteur avec laquelle les contrôles de sécurité s’adaptent. Alors que les entreprises ont passé des décennies à perfectionner la gouvernance des identités pour les employés, les prestataires et les partenaires, les agents IA opèrent désormais en dehors de ces frameworks, accumulant des accès privilégiés sans supervision, responsabilité ou pistes d’audit.

Le problème s’intensifie avec le “shadow AI” : des agents que les employés créent de manière informelle via des plateformes comme ChatGPT Team, Claude for Work, ou des scripts personnalisés appelant des API de LLM. Les recherches montrent que 91% des organisations ont déjà déployé des agents IA, pourtant 44% n’ont pas de frameworks de gouvernance et 23% ont subi une exposition de credentials via les agents2. Ce ne sont pas des risques théoriques : des agents non autorisés ont accédé à des bases de données sensibles, exfiltré des données confidentielles et effectué des appels API non autorisés, tout en restant invisibles pour les équipes de sécurité.

Dans ce contexte, l’événement Showcase 2026 d’Okta, le 16 mars 2026, a fourni une réponse stratégique : l’Agentic Enterprise Blueprint, un framework complet positionnant les agents IA comme des identités de premier rang au sein de l’identity security fabric (tissu de sécurité) de l’entreprise1.

L’impératif réglementaire #

À mesure que les organisations déploient des agents IA à grande échelle, les régulateurs du monde entier établissent des frameworks de gouvernance. Des réglementations telles que le Règlement Européen sur l’Intelligence Artificielle (AI Act), ainsi que les standards émergents aux États-Unis, au Royaume-Uni et en Asie-Pacifique, partagent des exigences communes qui s’intersectent directement avec la gestion des identités :

- Traçabilité : Logs d’audit complets des décisions et actions des systèmes IA

- Supervision humaine : Mécanismes pour mettre en pause, annuler ou révoquer les actions des agents

- Responsabilité : Attribution claire de qui a autorisé chaque agent et à quoi il a eu accès

- Transparence : Les utilisateurs doivent savoir quand ils interagissent avec des systèmes IA

- Cybersécurité : Les systèmes IA doivent être résilients aux attaques et aux accès non autorisés

Ces exigences font de la gouvernance des identités IA un impératif de conformité au niveau du conseil d’administration. L’Agentic Enterprise Blueprint fournit les fondations pour répondre à ces obligations grâce à la découverte complète des agents, la gouvernance du cycle de vie et la responsabilité prête pour l’audit.

Okta Showcase 2026 : sécuriser l’agentic enterprise #

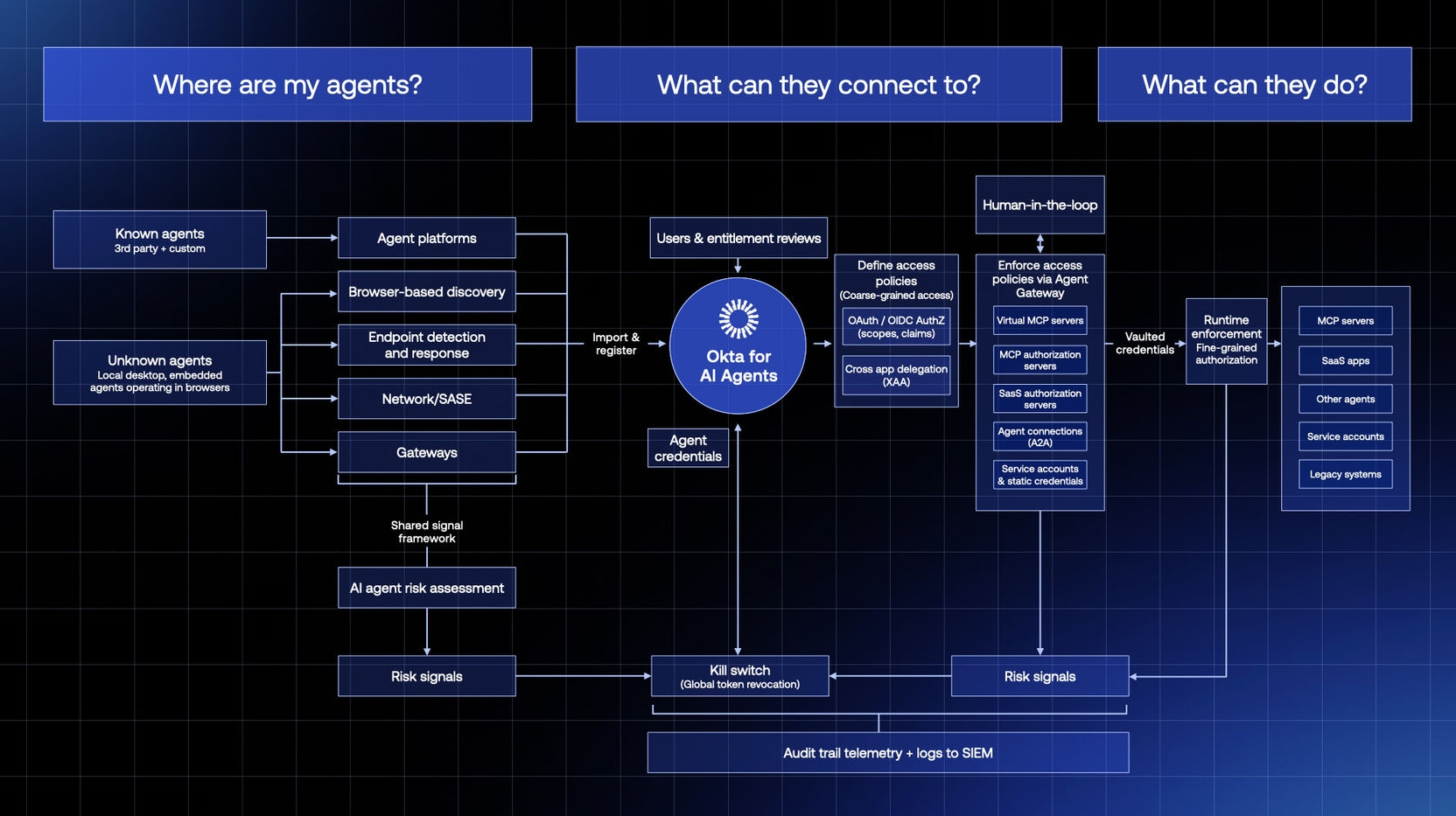

Le 16 mars 2026, Okta a dévoilé une évolution complète de la plateforme conçue pour répondre à trois questions fondamentales que chaque RSSI doit aborder à l’ère agentique1 :

- Où sont mes agents ? – Établir une visibilité complète sur les déploiements shadow et autorisés

- À quoi peuvent-ils se connecter ? – Cartographier et contrôler les chemins d’accès aux ressources

- Que peuvent-ils faire ? – Appliquer des contrôles runtime et des politiques comportementales

Annonces principales #

Okta for AI Agents Une extension de la plateforme intégrant les agents IA dans l’identity security fabric de l’entreprise avec des capacités couvrant la découverte, l’enregistrement, la gouvernance et la réponse aux menaces13.

Auth0 for AI Agents Des outils orientés développeurs permettant aux équipes applicatives de construire des workflows agentiques sécurisés avec vérification d’identité, gestion des tokens et mécanismes d’approbation humaine23.

Identity Security Fabric Use Cases Un control plane unifié intégrant gouvernance, protection contre les menaces et accès privilégié à travers les identités humaines et non humaines3.

Ces annonces représentent plus que de simples ajouts de fonctionnalités : elles constituent un changement architectural traitant les agents IA comme des identités de premier rang aux côtés des employés, prestataires, partenaires et comptes de service.

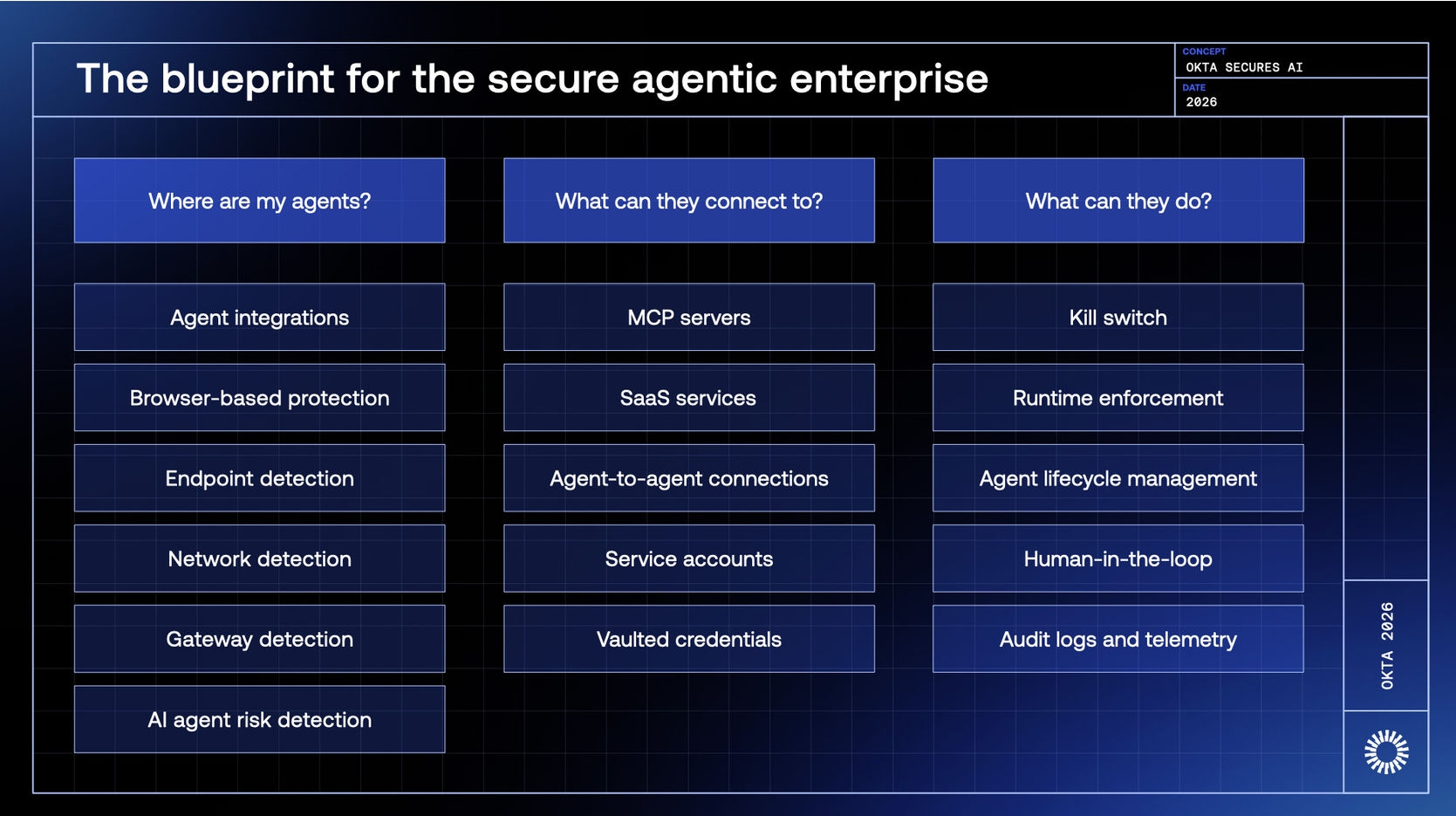

L’Agentic Enterprise Blueprint : un framework à trois piliers #

L’Agentic Enterprise Blueprint d’Okta fournit une approche structurée de la sécurité des agents IA, construite sur trois piliers interconnectés qui répondent aux questions fondamentales que chaque équipe de sécurité doit aborder4 :

Pilier 1 : “Où sont mes agents ?” — Découverte et visibilité #

Le défi : Le shadow AI prolifère à travers de multiples canaux : employés créant des agents personnalisés via des LLM publics, équipes de développement intégrant des plateformes d’agents tierces, business units déployant des outils d’automatisation spécialisés. Les mécanismes de découverte traditionnels échouent car les agents ne s’authentifient pas comme les humains.

La solution : Une détection multi-couches combinant :

- Intégrations d’agents : Enregistrement direct depuis des plateformes d’agents comme Boomi, DataRobot, Google Vertex AI et systèmes personnalisés via l’Okta Integration Network

- Protection basée sur le navigateur : Identification des agents créés via des interfaces web utilisant l’analyse de l’Okta Browser Plugin

- Détection endpoint : Découverte des agents s’exécutant sur les appareils gérés

- Détection réseau : Identification des communications d’agents non autorisées via SASE et monitoring réseau

- Détection gateway : Repérage des clients IA non enregistrés via l’analyse des patterns de trafic des API gateways

- Détection des risques des agents IA : Évaluation automatique des risques générant des signaux de risque pour les agents nouvellement découverts

Implémentation Okta : Shadow AI Agent Discovery scanne les environnements cloud pour détecter automatiquement les agents non gérés, les signalant pour révision de sécurité avant enregistrement. Cela adresse le problème des 91% d’organisations déployant déjà des agents, souvent sans le savoir, en rendant l’invisible visible23.

Pilier 2 : “À quoi peuvent-ils se connecter ?” — Contrôle d’accès et gestion des credentials #

Le défi : Les agents IA nécessitent un accès aux bases de données, APIs, applications SaaS et autres agents pour remplir leurs fonctions. Les approches traditionnelles accordent aux agents des credentials statiques de comptes de service, créant un accès privilégié permanent qui viole les principes du moindre privilège et présente des cibles attractives pour les attaquants.

La solution : Une gestion dynamique des credentials et une autorisation centralisée couvrant tous les types de connexions :

- Serveurs MCP : Agent Gateway centralisé agrégeant l’accès aux serveurs Model Context Protocol pour l’accès aux outils et données

- Services SaaS : Authentification basée sur OAuth/OIDC vers les applications d’entreprise avec permissions basées sur les scopes

- Connexions agent-à-agent : Handshakes cryptographiques et application des politiques lorsque les agents invoquent d’autres agents

- Comptes de service : Gouvernance et visibilité sur l’utilisation des comptes de service sous-jacents

- Vaulted credentials : Stockage sécurisé des credentials avec rotation automatisée éliminant les secrets statiques

Implémentation Okta : Universal Directory traite désormais les agents IA comme des types d’identité distincts, chacun avec attribution de propriété, workflows d’approbation et politiques d’accès. L’Agent Gateway (exploitant MCP) fournit une couche d’accès unifiée où les politiques de sécurité s’appliquent de manière cohérente à travers toutes les interactions des agents34.

Cette approche soutient directement la conformité réglementaire en éliminant la prolifération de credentials qui rend la traçabilité impossible. Avec les credentials liés à des identités d’agents spécifiques plutôt qu’à des comptes de service génériques, les organisations peuvent répondre définitivement : “Quel agent a accédé à ces données, quand et pourquoi ?”

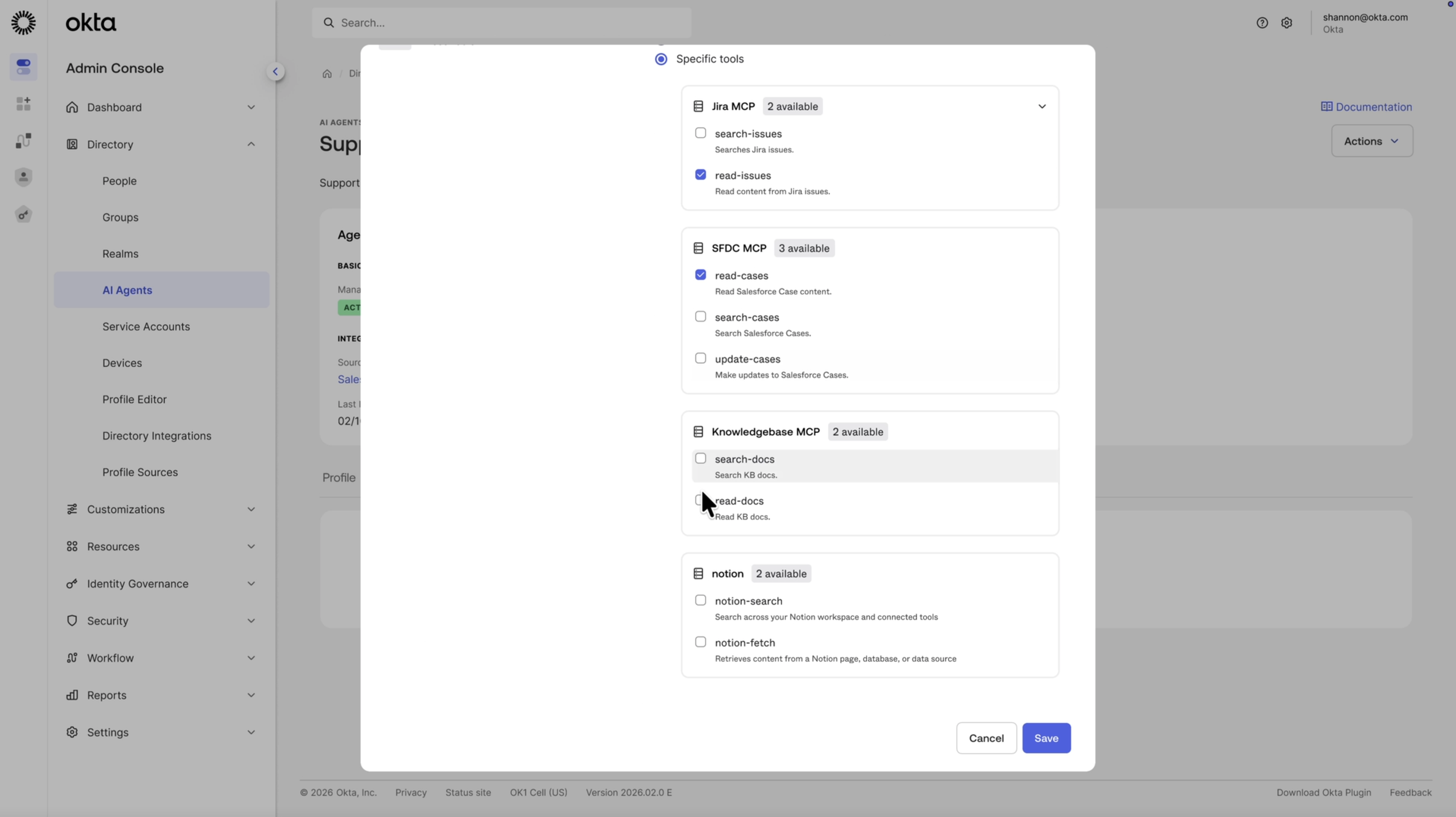

Pilier 3 : “Que peuvent-ils faire ?” — Gouvernance et contrôles runtime #

Le défi : Sans gouvernance, les permissions des agents s’accumulent avec le temps, suivant le même pattern de “privilege creep” qui affecte les identités humaines. Des agents créés pour des projets temporaires continuent d’accéder aux ressources indéfiniment. Les changements de propriété se produisent sans révisions d’accès. Des agents de test migrent en production avec des permissions excessives.

La solution : Extension de la gouvernance des identités et des contrôles runtime aux identités non humaines :

- Kill switch : Capacité de déconnexion universelle pour une réponse d’urgence instantanée

- Application runtime : Moteur de politiques évaluant chaque action de l’agent par rapport aux règles définies

- Gestion du cycle de vie des agents : Campagnes de certification, workflows de désactivation et évaluation continue du moindre privilège

- Human-in-the-loop : Workflows d’approbation mettant en pause les opérations des agents pour les actions sensibles nécessitant une supervision humaine

- Logs d’audit et télémétrie : Pistes complètes capturant les actions des agents, les changements de configuration et les preuves de conformité

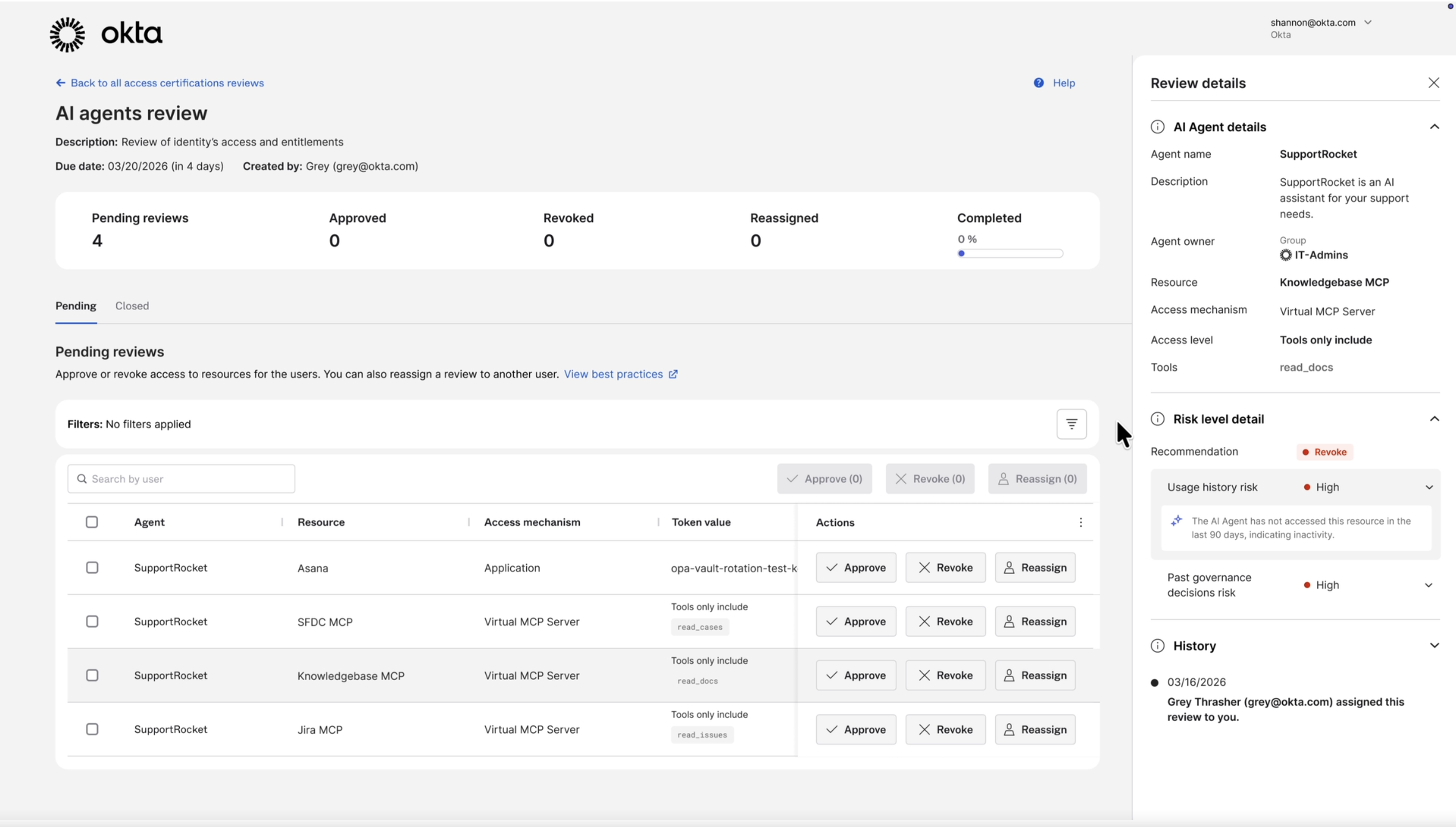

Implémentation Okta : Okta Identity Governance (OIG) inclut désormais les agents IA dans les workflows de certification standard. Les équipes de sécurité peuvent lancer des campagnes demandant : “L’Agent de Support Client devrait-il toujours accéder à la Base de Données des Paiements ?” Les responsables métier approuvent, modifient ou révoquent l’accès, appliquant la même rigueur aux agents qu’aux comptes humains privilégiés3.

La capacité Universal Logout adresse peut-être l’exigence la plus critique : la réponse immédiate aux menaces. Si un agent présente un comportement anormal, comme l’accès à des volumes de données inhabituels, des appels API inattendus ou des signes de compromission par prompt injection, les équipes de sécurité peuvent instantanément révoquer tous les accès pendant l’investigation13.

Les trois piliers en action : une architecture intégrée #

Le diagramme suivant illustre comment ces trois piliers s’interconnectent à travers la plateforme Okta, avec l’Agent Gateway et le Policy Engine au centre, traitant les signaux de risque de la découverte, appliquant les politiques d’accès et permettant les contrôles runtime incluant le kill switch pour la réponse d’urgence :

Approfondissement technique : Okta for AI Agents #

Okta for AI Agents étend la plateforme d’identité principale avec des capacités spécifiquement conçues pour les systèmes autonomes34.

Capacités clés #

1. Enregistrement des agents IA dans Universal Directory

Propulsé par Okta Universal Directory

Chaque agent devient une identité distincte avec des attributs incluant :

- Nom et description de l’agent

- Propriétaire/sponsor (responsabilité humaine)

- Date de création et statut du cycle de vie

- Permissions d’accès et scope

- Connexion aux comptes de service sous-jacents

- Score de risque basé sur le niveau de privilège et le comportement

Ce processus d’enregistrement répond aux exigences réglementaires de traçabilité : les organisations peuvent démontrer quels agents existent, qui les a autorisés et ce qu’ils sont conçus pour faire.

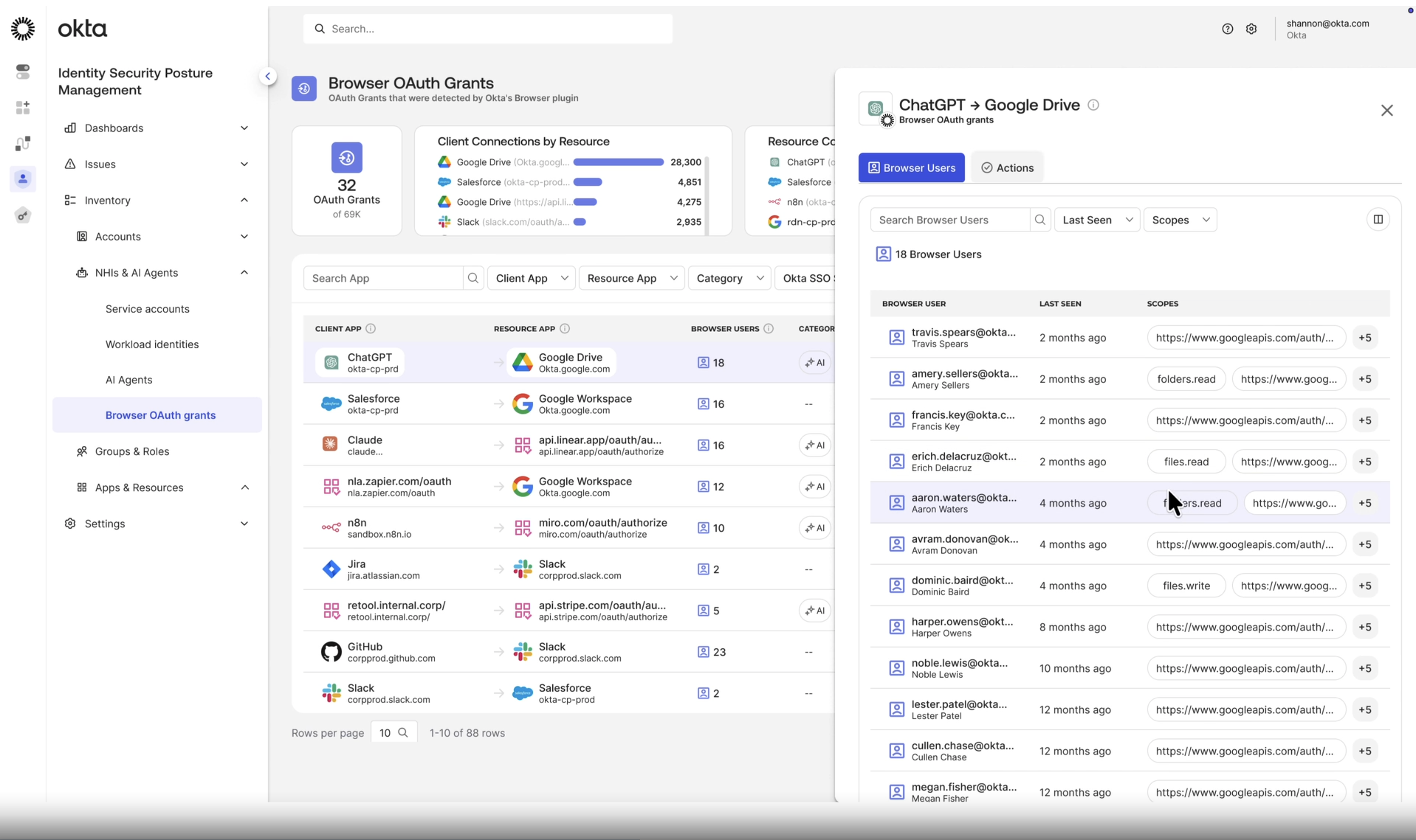

2. Moteur de découverte du shadow AI

Propulsé par Okta Identity Security Posture Management (ISPM)

Le moteur de découverte exploite de multiples sources de données :

- APIs d’infrastructure cloud (scan d’AWS, Azure, GCP pour les workloads d’agents)

- Logs d’applications SaaS (identification des agents authentifiés sur Salesforce, Microsoft 365, etc.)

- Analyse du trafic réseau (repérage des appels API LLM depuis des sources inattendues)

- Détection endpoint (trouver des agents sur les postes de travail des développeurs)

Les agents découverts sont marqués comme “non gérés” et entrent dans un workflow d’enregistrement nécessitant :

- Justification métier

- Assignation de propriétaire

- Évaluation des risques

- Définition du scope d’accès

3. Gestion des credentials privilégiés

Propulsé par Okta Privileged Access

Plutôt que d’accorder aux agents des credentials permanents, Okta implémente :

- Provisioning de credentials just-in-time : Génération de tokens à courte durée de vie uniquement quand les agents ont besoin d’un accès

- Rotation automatisée des credentials : Rotation des secrets sous-jacents sans changement de code de l’agent

- Vaulting sécurisé : Stockage des credentials dans des enclaves sécurisées matérielles

- Suivi d’utilisation : Logs complets de l’émission et de l’utilisation des credentials

Cela élimine les 23% d’organisations subissant une exposition de credentials via les agents, en s’assurant que les credentials sont éphémères, surveillés et révocables2.

4. Intégration API Access Management

Propulsé par Okta API Access Management

L’API Access Management d’Okta applique le moindre privilège au runtime :

- Les agents reçoivent des tokens d’accès OAuth 2.0 limités à des ressources et opérations spécifiques

- L’introspection de token valide les permissions à chaque requête

- Le moteur de politiques évalue le contexte (temps, fréquence, volume de données) avant d’accorder l’accès

- La détection d’anomalies identifie les déviations par rapport au comportement attendu

Par exemple, un “Agent de Support Client” pourrait avoir un scope : read:customer_data, read:order_history, mais explicitement ne pas avoir write:payment_methods. Les tentatives de dépasser le scope sont bloquées et journalisées.

5. Workflows de certification et gouvernance

Propulsé par Okta Identity Governance (OIG)

Les agents IA entrent dans le même cycle de vie de gouvernance que les identités humaines :

- Onboarding : Processus formel de demande et d’approbation

- Révisions d’accès : Campagnes de certification trimestrielles

- Événements de cycle de vie : Désactivation automatisée quand les propriétaires partent, les projets se terminent ou les seuils de risque sont dépassés

- Reporting d’audit : Piste complète pour les équipes de conformité

6. Universal Logout / Kill Switch

Propulsé par Okta Identity Threat Protection (ITP) et Single Sign-On

Le mécanisme de réponse d’urgence révoque :

- Toutes les sessions actives et tokens d’accès

- Les connexions aux serveurs MCP

- Les autorisations de l’API gateway

- L’accès aux credentials privilégiés

Cela soutient les exigences réglementaires de supervision humaine : les organisations peuvent immédiatement arrêter les opérations des agents si un préjudice est détecté3.

Vidéo démo #

Regardez la vidéo de démonstration d’Okta for AI Agents montrant la découverte des agents, l’enregistrement, le contrôle d’accès et la gouvernance runtime en action :

Licensing et SKU #

Le SKU Okta for AI Agents regroupe toutes les capacités nécessaires pour gouverner les agents IA via un plan de contrôle unifié. Le bundle inclut des use cases pour :

- Identity Security Posture Management (ISPM) : Découverte du shadow AI

- Universal Directory : Enregistrement des agents et gestion des identités

- Single Sign-On : Authentification et gestion des sessions

- API Access Management : Scopes OAuth 2.0 et politiques de tokens

- Privileged Access : Vaulting des credentials et accès just-in-time

- Access Governance : Campagnes de certification et gestion du cycle de vie

Collectivement, ceux-ci sont désignés comme “Agentic Identity Services”.

Modèle de Licensing : Le SKU est mesuré par Agent-to-Identity Connections, définies comme une association unique entre un Agent IA et un Utilisateur. Quand un utilisateur est assigné à l’application liée d’un Agent IA au sein des Agentic Identity Services, cette assignation compte vers le total des connexions. Si un utilisateur est associé à plusieurs Agents IA, chaque association compte séparément.

Le SKU Advanced fournit une capacité accrue pour les organisations avec des architectures d’agents complexes nécessitant plusieurs serveurs d’autorisation personnalisés et un throughput de tokens plus élevé.

Pour les conditions complètes, voir le Product Subscription Reference Guide.

Identity Fabric pour l’ère de l’IA #

L’Agentic Enterprise Blueprint étend le concept fondamental d’Identity Fabric d’Okta : une architecture unifiée gouvernant tous les types d’identités, pour englober explicitement les agents IA3.

Cette approche architecturale offre des avantages stratégiques :

1. Modèle de gouvernance unifié

Plutôt que des systèmes séparés pour :

- Employés et prestataires

- Partenaires et clients

- Comptes de service et applications

- Agents IA

Les organisations gèrent toutes les identités via un plan de contrôle unique. Cela élimine les angles morts de la gouvernance et réduit la complexité opérationnelle.

2. Fondation sur standards ouverts

L’Agentic Enterprise Blueprint exploite des standards incluant :

- OAuth 2.0 / OIDC : Authentification et autorisation

- SCIM : Provisioning des identités

- Model Context Protocol (MCP) : Accès agent-ressource

- Shared Signals Framework (SSF) : Threat intelligence cross-platform

Cette approche vendor-neutral prévient le lock-in, permettant aux organisations de choisir les meilleures plateformes d’agents tout en maintenant des contrôles de sécurité cohérents.

3. Architecture pérenne

À mesure que les capacités de l’IA évoluent, des agents task-specific d’aujourd’hui aux systèmes autonomes general-purpose de demain, le framework d’identité reste constant. Les nouveaux types d’agents s’enregistrent dans Universal Directory, reçoivent des permissions avec scope défini, subissent des révisions de gouvernance et s’intègrent avec la détection des menaces : aucune refonte de l’architecture n’est requise.

4. Facilitation du business, pas obstruction

L’objectif du blueprint n’est pas de bloquer l’innovation IA mais de la permettre de manière sécurisée. En fournissant :

- Des workflows d’enregistrement d’agents simplifiés

- Des APIs developer-friendly (Auth0 for AI Agents)

- Du reporting de conformité automatisé

- Des processus d’approbation clairs

Les organisations peuvent déployer des agents en toute confiance, sachant que la sécurité et la conformité sont assurées dès le premier jour.

Conclusions : traiter les agents comme des identités de premier rang #

La prolifération des agents IA représente le défi identitaire le plus significatif depuis l’essor des applications SaaS il y a une décennie. Tout comme les organisations ont finalement standardisé le SSO et l’IAM centralisé pour les applications cloud, l’ère agentique exige d’étendre la gouvernance des identités aux systèmes autonomes.

Les annonces d’Okta Showcase 2026 : Okta for AI Agents, Auth0 for AI Agents et l’Agentic Enterprise Blueprint, fournissent le premier framework complet traitant les agents comme des identités de premier rang. Ce n’est pas simplement une évolution de produit ; c’est une maturation architecturale reconnaissant que l’identité est le plan de contrôle pour toutes les interactions de l’entreprise, qu’elles soient initiées par des humains, des applications ou de l’IA.

À mesure que les réglementations sur l’IA dans le monde (comme le Règlement Européen sur l’Intelligence Artificielle) entrent en vigueur, les organisations font face à un choix : ajouter réactivement la conformité après le déploiement des agents, ou construire proactivement la gouvernance dans les fondations. L’Agentic Enterprise Blueprint permet cette dernière approche, transformant l’obligation réglementaire en avantage stratégique.

L’insight clé est celui-ci : les agents IA ne sont pas des outils ; ce sont des acteurs autonomes nécessitant la même rigueur identitaire que les employés accédant à des données sensibles. Les organisations qui reconnaissent ce changement fondamental (et implémentent la gouvernance en conséquence) navigueront l’ère agentique de manière sécurisée, conforme et compétitive.

Celles qui tardent feront face à la même prolifération de credentials, diffusion de shadow IT et cauchemars d’audit qui ont affecté l’adoption précoce du cloud, sauf à la vitesse des machines, avec des agents IA accédant de manière autonome aux données 24/7/365 sans visibilité ni contrôle.

Le fossé identitaire est réel. L’Agentic Enterprise Blueprint le comble.

Pour commencer avec la gouvernance des agents IA #

Obtenez le badge Okta for AI Agents Early Adopters #

Devenez un AI Identity Leader : apprenez à évaluer les risques de l’IA et les lacunes de sécurité des identités, et implémentez un framework de gouvernance complet en utilisant Okta for AI Agents.

Obtenez votre badge Okta for AI Agents Early Adopters dès aujourd’hui !

Explorez les capacités des agents IA d’Okta #

- Okta for AI Agents : Découvrez la découverte, la gouvernance et la réponse aux menaces pour les agents d’entreprise

- Auth0 for AI Agents : Explorez les outils pour développeurs pour construire des applications agentiques sécurisées orientées client

- Agentic Enterprise Blueprint : Téléchargez le guide complet du framework

- Ressources de Conformité : Comprenez comment la gouvernance des identités soutient les exigences réglementaires

Rejoignez la conversation #

Comment votre organisation aborde-t-elle la sécurité des agents IA ? Avez-vous rencontré du shadow AI dans votre environnement ? Quels défis de gouvernance vous empêchent de dormir la nuit ?

Partagez votre expérience dans les commentaires ci-dessous ou connectez-vous avec moi sur LinkedIn pour continuer la discussion.

-

Okta Showcase 2026: Press Release, Okta Newsroom, 16 mars 2026 ↩︎ ↩︎ ↩︎ ↩︎ ↩︎

-

Okta Secures AI: Solutions Overview, Okta, 2026 ↩︎ ↩︎ ↩︎ ↩︎

-

Launch Week 1: Showcase Edition - Product Announcements, Okta Product Blog, mars 2026 ↩︎ ↩︎ ↩︎ ↩︎ ↩︎ ↩︎ ↩︎ ↩︎ ↩︎ ↩︎

-

The Agentic Enterprise Blueprint: A Framework for AI Agent Security, Okta, 2026 ↩︎ ↩︎ ↩︎