Il divario dell’identità nell’era degli agenti IA #

La rivoluzione dell’Intelligenza Artificiale nelle aziende non è più in arrivo: è qui. Le organizzazioni di tutto il mondo stanno implementando AI agent che accedono autonomamente ai dati, prendono decisioni ed eseguono azioni alla velocità delle macchine attraverso l’infrastruttura aziendale. Eppure, sotto questa accelerazione, si nasconde un punto cieco critico: l'88% delle organizzazioni ha subito incidenti di sicurezza sospetti o confermati legati agli AI agent, ma solo il 22% tratta gli agenti come entità indipendenti portatrici di identità1.

Questo rappresenta quello che Okta identifica come “Identity Gap”: una pericolosa discrepanza tra la velocità con cui gli agenti IA proliferano e la lentezza con cui i controlli di sicurezza si adattano. Mentre le aziende hanno speso decenni a perfezionare la governance delle identità per dipendenti, collaboratori e partner, gli AI agent ora operano al di fuori di questi framework, accumulando accessi privilegiati senza supervisione, responsabilità o tracce di audit.

Il problema si intensifica con lo “shadow AI”: agenti che i dipendenti creano informalmente attraverso piattaforme come ChatGPT, Claude, o script personalizzati che chiamano API di LLM. Le ricerche mostrano che il 91% delle organizzazioni ha già implementato AI agent, eppure il 44% non ha framework di governance e il 23% ha subito esposizione di credenziali attraverso gli agent2. Non si tratta di rischi teorici: agenti non autorizzati hanno acceduto a database sensibili, esfiltrato dati riservati e effettuato chiamate API non autorizzate, il tutto rimanendo invisibili ai team di sicurezza.

In questo contesto, l’evento Showcase 2026 di Okta, il 16 marzo 2026, ha fornito una risposta strategica: l’Agentic Enterprise Blueprint, un framework completo che posiziona gli AI agent come identità di primo livello all’interno dell’identity security fabric aziendale1.

L’imperativo normativo #

Man mano che le organizzazioni implementano AI agent su larga scala, i regolatori di tutto il mondo stanno stabilendo framework di governance. Normative come il Regolamento Europeo sull’Intelligenza Artificiale (AI Act), insieme agli standard emergenti negli USA, nel Regno Unito e nell’Asia-Pacifico, condividono requisiti comuni che si intersecano direttamente con la gestione delle identità:

- Tracciabilità: Log di audit completi delle decisioni e azioni dei sistemi IA

- Supervisione umana: Meccanismi per mettere in pausa, annullare o revocare le azioni degli agenti IA

- Responsabilità: Chiara attribuzione di chi ha autorizzato ogni agente IA e a cosa ha avuto accesso

- Trasparenza: Gli utenti devono sapere quando interagiscono con sistemi IA

- Cybersecurity: I sistemi IA devono essere resilienti agli attacchi e agli accessi non autorizzati

Questi requisiti rendono la governance delle identità IA un imperativo di conformità. L’Agentic Enterprise Blueprint fornisce le fondamenta per soddisfare questi obblighi attraverso la discovery completa degli agenti IA, la governance del ciclo di vita e la responsabilità pronta per l’audit.

Okta Showcase 2026: proteggere l’agentic enterprise #

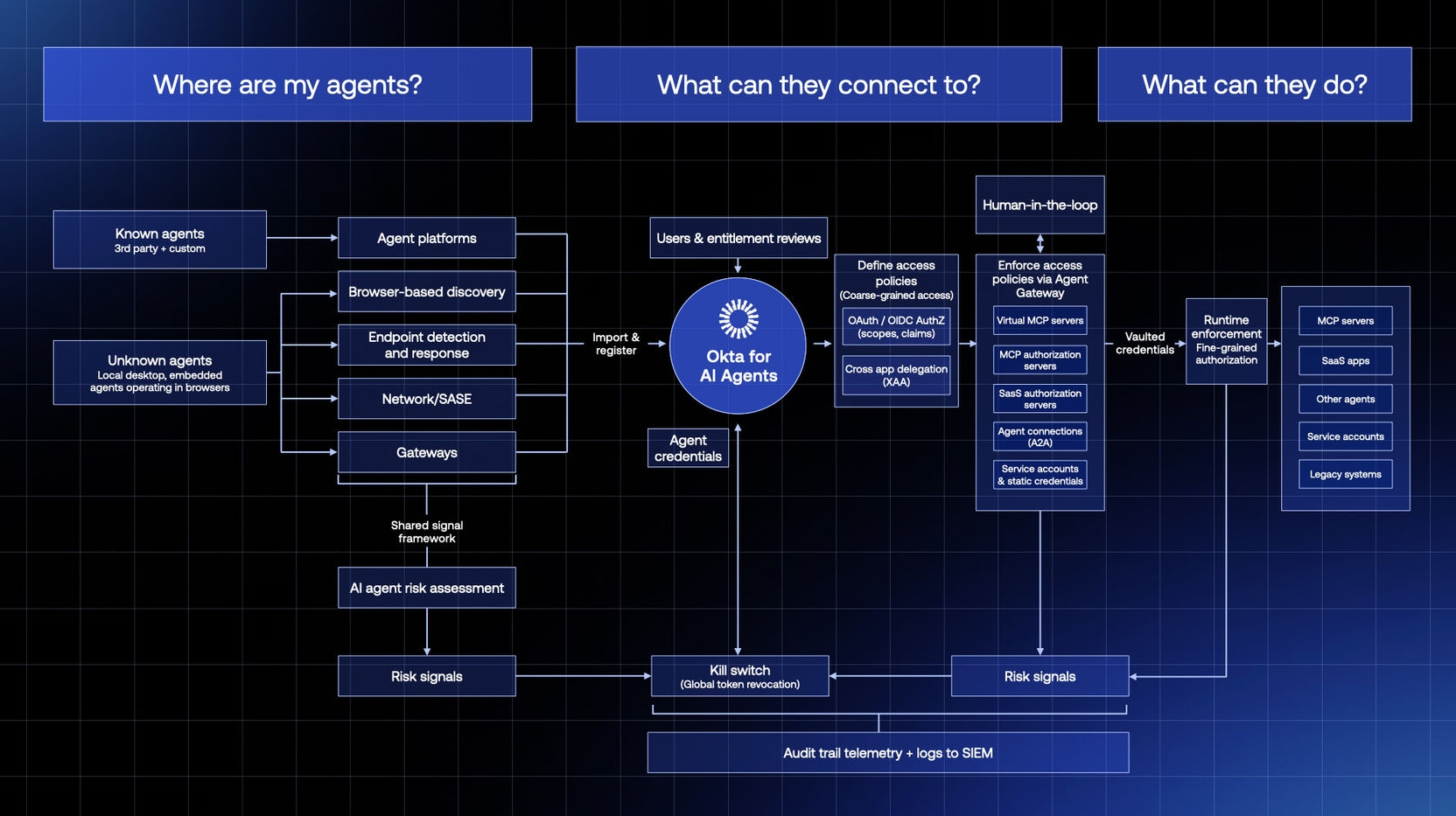

Il 16 marzo 2026, Okta ha svelato un’evoluzione completa della piattaforma progettata per rispondere a tre domande fondamentali che ogni CISO deve affrontare nell’era agentica1:

- Dove sono i miei agenti? – Stabilire visibilità completa su implementazioni shadow e autorizzate

- A cosa possono connettersi? – Mappare e controllare i percorsi di accesso alle risorse

- Cosa possono fare? – Applicare controlli runtime e policy comportamentali

Annunci principali #

Okta for AI Agents Un’estensione della piattaforma che porta gli AI agent nell’identity security fabric enterprise con capacità che spaziano dalla discovery, alla registrazione, alla governance e alla risposta alle minacce13.

Auth0 for AI Agents Strumenti orientati agli sviluppatori che permettono ai team applicativi di costruire workflow agentici sicuri con verifica dell’identità, gestione dei token e meccanismi di approvazione umana23.

Identity Security Fabric Use Cases Piano di controllo unificato che integra governance, protezione dalle minacce e accesso privilegiato attraverso identità umane e non umane3.

Questi annunci rappresentano più di semplici aggiunte di funzionalità: costituiscono un cambiamento architetturale che tratta gli agenti IA come identità di primo livello insieme a dipendenti, collaboratori, partner e account di servizio.

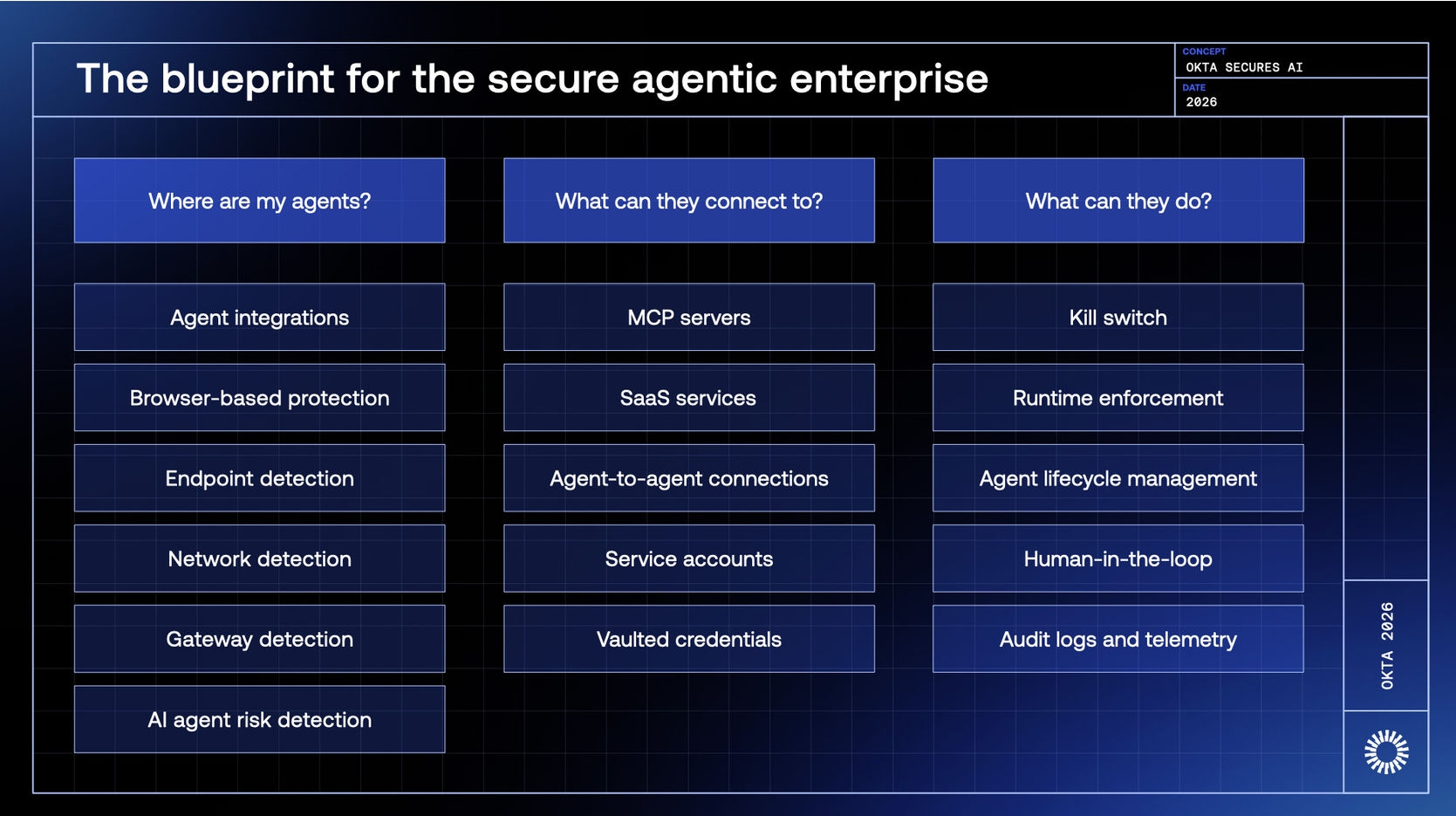

L’Agentic Enterprise Blueprint: Un Framework a Tre Pilastri #

L’Agentic Enterprise Blueprint di Okta fornisce un approccio strutturato alla sicurezza degli agenti IA, costruito su tre pilastri interconnessi che rispondono alle domande fondamentali che ogni team di sicurezza deve affrontare4:

Pilastro 1: “Dove sono i miei agenti?” — Scoperta e Visibilità #

La Sfida: Lo shadow AI prolifera attraverso molteplici canali: dipendenti che creano agenti personalizzati tramite LLM pubblici, team di sviluppo che integrano piattaforme di agenti di terze parti, business unit che implementano strumenti di automazione specializzati. I meccanismi di scoperta tradizionali falliscono perché gli agenti non si autenticano come gli esseri umani.

La Soluzione: Rilevamento multi-livello che combina:

- Integrazioni con agenti: Registrazione diretta da piattaforme di agenti come Boomi, DataRobot, Google Vertex AI e sistemi personalizzati attraverso l’Okta Integration Network

- Protezione basata su browser: Identificazione degli agenti creati attraverso interfacce web usando l’analisi dell’Okta Browser Plugin

- Rilevamento endpoint: Scoperta degli agenti in esecuzione su dispositivi gestiti

- Rilevamento di rete: Identificazione delle comunicazioni non autorizzate degli agenti attraverso SASE e monitoraggio di rete

- Rilevamento gateway: Individuazione di client IA non registrati attraverso l’analisi dei pattern di traffico degli API gateway

- Rilevamento del rischio degli agenti IA: Valutazione automatica del rischio che genera segnali di rischio per gli agenti appena scoperti

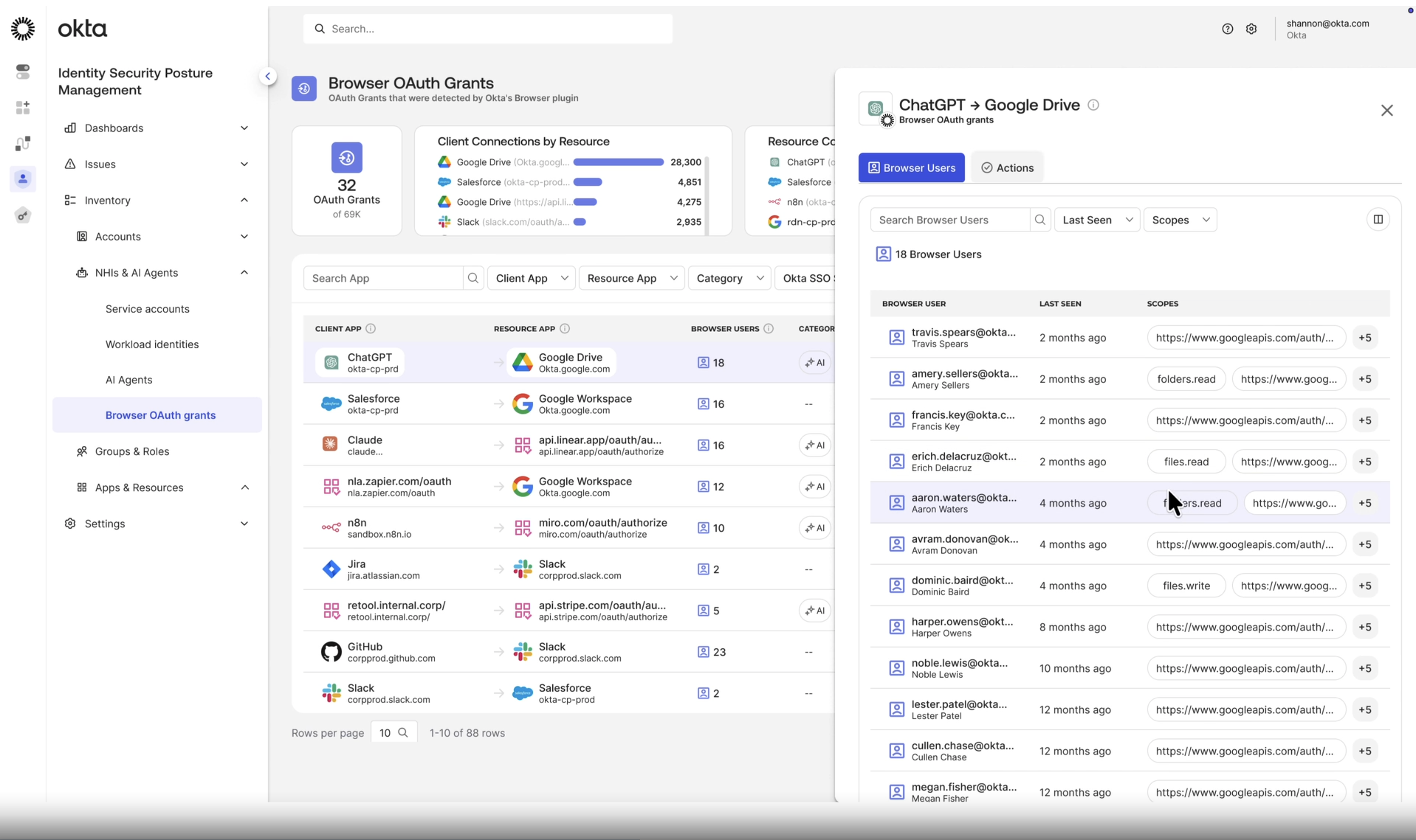

Implementazione Okta: Shadow AI Agent Discovery scansiona gli ambienti cloud per rilevare automaticamente gli agenti non gestiti, segnalandoli per la revisione di sicurezza prima della registrazione. Questo affronta il problema del 91% delle organizzazioni che già implementa agenti, molte inconsapevolmente, rendendo visibile l’invisibile23.

Pilastro 2: “A cosa possono connettersi?” — Controllo degli Accessi e Gestione delle Credenziali #

La Sfida: Gli agenti IA richiedono accesso a database, API, applicazioni SaaS e altri agenti per svolgere le loro funzioni. Gli approcci tradizionali concedono agli agenti credenziali statiche di account di servizio, creando accessi privilegiati permanenti che violano i principi del privilegio minimo e rappresentano obiettivi attraenti per gli attaccanti.

La Soluzione: Gestione dinamica delle credenziali e autorizzazione centralizzata che copre tutti i tipi di connessione:

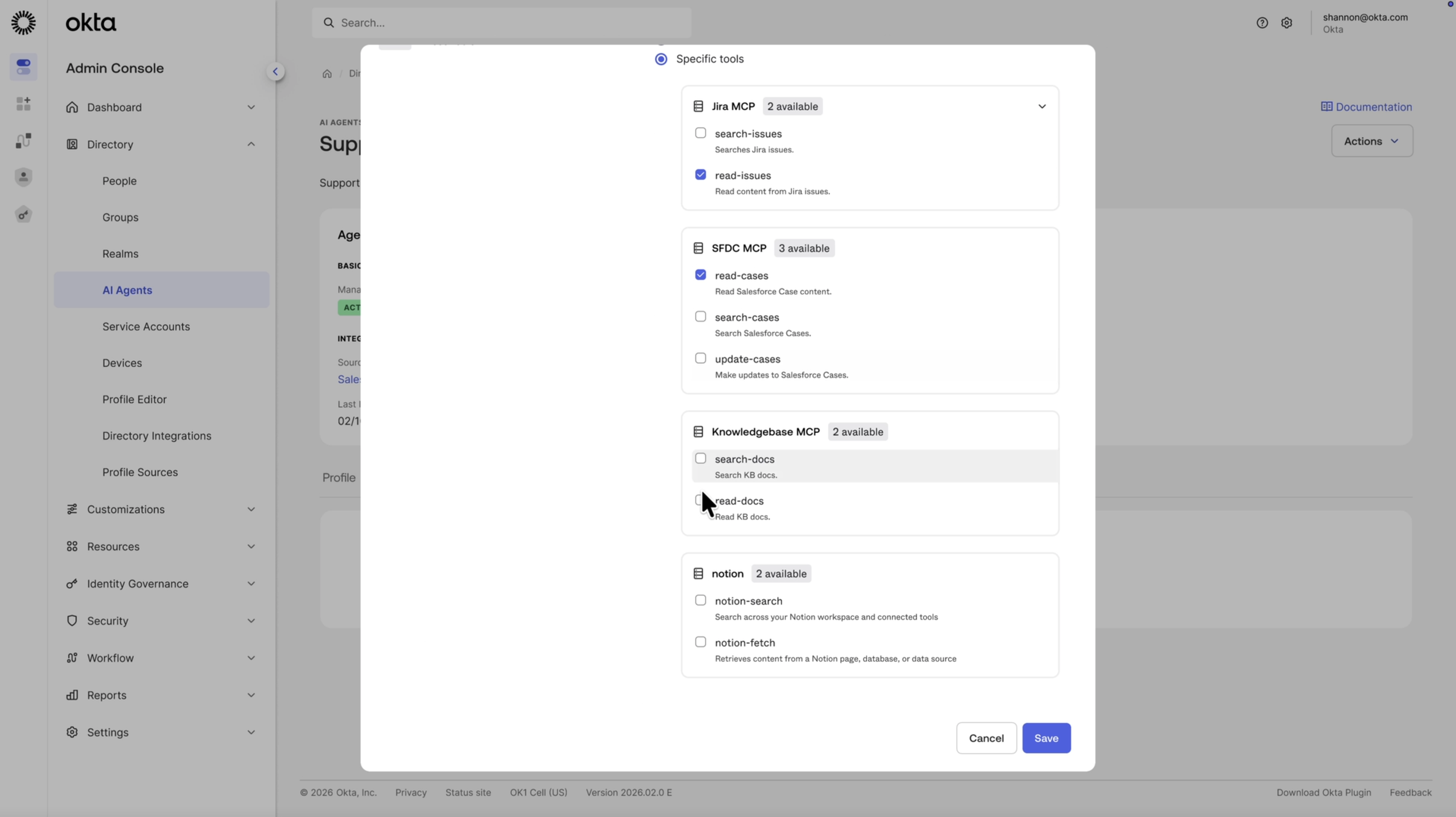

- Server MCP: Un Agent Gateway centralizzato che aggrega l’accesso ai server Model Context Protocol per l’accesso a strumenti e dati

- Servizi SaaS: Autenticazione basata su OAuth/OIDC verso applicazioni enterprise con permessi basati su scope

- Connessioni agente-agente: Handshake crittografici e applicazione delle policy quando gli agenti invocano altri agenti

- Account di servizio: Governance e visibilità sull’utilizzo degli account di servizio sottostanti

- Credenziali in vault: Archiviazione sicura delle credenziali con rotazione automatica che elimina i segreti statici

Implementazione Okta: Universal Directory ora tratta gli agenti IA come tipi di identità distinti, ciascuno con attribuzione di proprietà, workflow di approvazione e policy di accesso. L’Agent Gateway (che sfrutta MCP) fornisce un livello di accesso unificato dove le policy di sicurezza si applicano in modo coerente attraverso tutte le interazioni degli agenti34.

Questo approccio supporta direttamente la conformità normativa eliminando la proliferazione di credenziali che rende impossibile la tracciabilità. Con le credenziali legate a identità di agenti specifici piuttosto che ad account di servizio generici, le organizzazioni possono rispondere definitivamente: “Quale agente ha acceduto a questi dati, quando e perché?”

Pilastro 3: “Cosa possono fare?” — Governance e Controlli Runtime #

La Sfida: Senza governance, i permessi degli agenti si accumulano nel tempo, seguendo lo stesso pattern di “privilege creep” che affligge le identità umane. Agenti creati per progetti temporanei continuano ad accedere alle risorse indefinitamente. I cambi di proprietà avvengono senza revisioni degli accessi. Agenti di test migrano in produzione con permessi eccessivi.

La Soluzione: Estensione della Identity Governance e dei controlli runtime alle identità non umane:

- Kill switch: Capacità di logout universale per risposta di emergenza istantanea

- Enforcement runtime: Motore di policy che valuta ogni azione dell’agente rispetto alle regole definite

- Gestione del ciclo di vita degli agenti: Campagne di certificazione, workflow di disattivazione e valutazione continua del privilegio minimo

- Human-in-the-loop: Workflow di approvazione che mettono in pausa le operazioni degli agenti per azioni sensibili che richiedono supervisione umana

- Log di audit e telemetria: Tracce complete che catturano le azioni degli agenti, i cambiamenti di configurazione e le evidenze di conformità

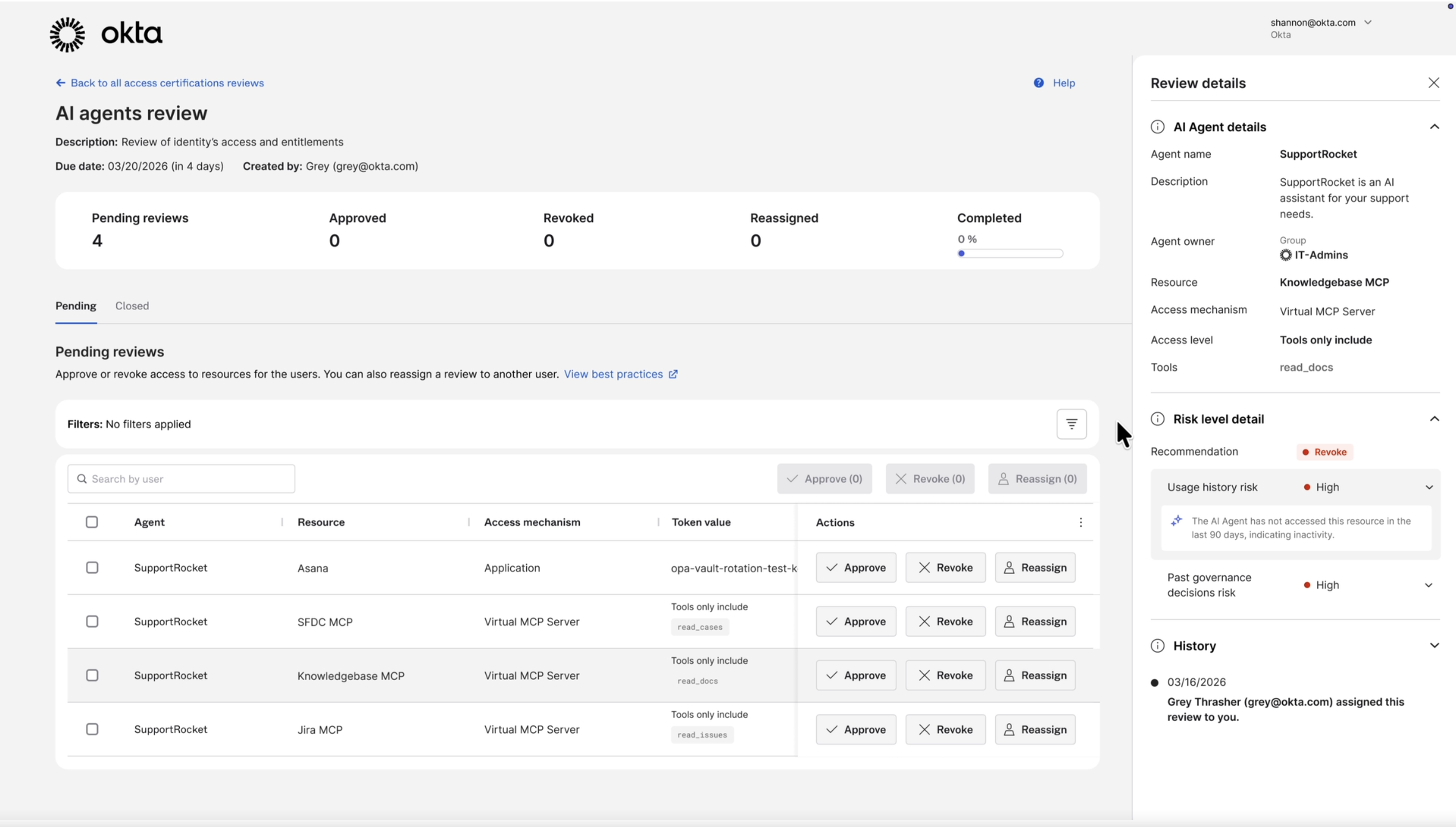

Implementazione Okta: Okta Identity Governance (OIG) ora include gli agenti IA nei workflow di certificazione standard. I team di sicurezza possono lanciare campagne chiedendo: “L’Agente di Supporto Clienti dovrebbe ancora accedere al Database dei Pagamenti?” I responsabili di business approvano, modificano o revocano l’accesso, applicando lo stesso rigore agli agenti che agli account umani privilegiati3.

La capacità di Universal Logout affronta forse il requisito più critico: la risposta immediata alle minacce (kill switch). Se un agente mostra comportamenti anomali, come l’accesso a volumi di dati insoliti, chiamate API inaspettate o segni di compromissione da prompt injection, i team di sicurezza possono revocare istantaneamente tutti gli accessi13.

I Tre Pilastri in Azione: Un’Architettura Integrata #

Il diagramma seguente illustra come questi tre pilastri si interconnettono attraverso la piattaforma Okta, con l’Agent Gateway e il Policy Engine al centro, che elaborano i segnali di rischio dalla scoperta, applicano le policy di accesso e abilitano i controlli runtime incluso il kill switch per la risposta di emergenza:

Approfondimento Tecnico: Okta for AI Agents #

Okta for AI Agents estende la piattaforma di identità core con capacità specificamente progettate per i sistemi autonomi34.

Capacità Chiave #

1. Registrazione degli Agenti IA in Universal Directory

Powered by Okta Universal Directory

Ogni agente diventa un’identità distinta con attributi che includono:

- Nome e descrizione dell’agente

- Proprietario/sponsor (responsabilità umana)

- Data di creazione e stato del ciclo di vita

- Permessi di accesso e scope

- Connessione agli account di servizio sottostanti

- Punteggio di rischio basato sul livello di privilegio e sul comportamento

Questo processo di registrazione risponde ai requisiti normativi di tracciabilità: le organizzazioni possono dimostrare quali agenti esistono, chi li ha autorizzati e cosa sono progettati per fare.

2. Motore di Scoperta Shadow AI

Il motore di scoperta sfrutta molteplici fonti di dati:

- API dell’infrastruttura cloud (scansione di AWS, Azure, GCP per workload di agenti)

- Log delle applicazioni SaaS (identificazione degli agenti autenticati su Salesforce, Microsoft 365, ecc.)

- Analisi del traffico di rete (individuazione di chiamate API a LLM da fonti inaspettate)

- Rilevamento endpoint (trovare agenti sulle workstation degli sviluppatori)

Gli agenti scoperti vengono contrassegnati come “non gestiti” e entrano in un workflow di registrazione che richiede:

- Giustificazione di business

- Assegnazione del proprietario

- Valutazione del rischio

- Definizione dello scope di accesso

3. Gestione delle Credenziali Privilegiate

Powered by Okta Privileged Access

Invece di concedere credenziali permanenti agli agenti, Okta implementa:

- Provisioning delle credenziali just-in-time: Generazione di token a breve durata solo quando gli agenti necessitano dell’accesso

- Rotazione automatica delle credenziali: Rotazione dei segreti sottostanti senza modifiche al codice dell’agente

- Vaulting sicuro: Archiviazione delle credenziali in enclave sicure con supporto hardware

- Tracciamento dell’utilizzo: Log completi dell’emissione e dell’utilizzo delle credenziali

Questo elimina il 23% delle organizzazioni che subisce esposizione di credenziali attraverso gli agenti, assicurando che le credenziali siano effimere, monitorate e revocabili2.

4. Integrazione API Access Management

Powered by Okta API Access Management

L’API Access Management di Okta applica il privilegio minimo a runtime:

- Gli agenti ricevono token di accesso OAuth 2.0 limitati a risorse e operazioni specifiche

- L’introspezione del token valida i permessi su ogni richiesta

- Il motore di policy valuta il contesto (tempo, frequenza, volume dei dati) prima di concedere l’accesso

- Il rilevamento delle anomalie identifica deviazioni dal comportamento atteso

Per esempio, un “Agente di Supporto Clienti” potrebbe avere scope: read:customer_data, read:order_history, ma esplicitamente non avere write:payment_methods. I tentativi di superare lo scope vengono bloccati e registrati.

5. Workflow di Certificazione e Governance

Powered by Okta Identity Governance (OIG)

Gli agenti IA entrano nello stesso ciclo di vita di governance delle identità umane:

- Onboarding: Processo formale di richiesta e approvazione

- Revisioni degli accessi: Campagne di certificazione trimestrali

- Eventi del ciclo di vita: Disattivazione automatica quando i proprietari se ne vanno, i progetti terminano o le soglie di rischio vengono superate

- Reporting di audit: Traccia completa per i team di conformità

6. Universal Logout / Kill Switch

Powered by Okta Identity Threat Protection (ITP) e Single Sign-On

Il meccanismo di risposta di emergenza revoca:

- Tutte le sessioni attive e i token di accesso

- Connessioni ai server MCP

- Autorizzazioni dell’API gateway

- Accesso alle credenziali privilegiate

Questo supporta i requisiti normativi di supervisione umana: le organizzazioni possono interrompere immediatamente le operazioni degli agenti se viene rilevato un danno3.

Video Demo #

Guarda il video demo di Okta for AI Agents che mostra la scoperta degli agenti, la registrazione, il controllo degli accessi e la governance runtime in azione:

Licensing e SKU #

Lo SKU Okta for AI Agents raggruppa tutte le capacità necessarie per governare gli agenti IA attraverso un piano di controllo unificato. Il bundle include use case per:

- Identity Security Posture Management (ISPM): Scoperta shadow AI

- Universal Directory: Registrazione degli agenti e gestione delle identità

- Single Sign-On: Autenticazione e gestione delle sessioni

- API Access Management: Scope OAuth 2.0 e policy dei token

- Privileged Access: Vaulting delle credenziali e accesso just-in-time

- Access Governance: Campagne di certificazione e gestione del ciclo di vita

Collettivamente, questi sono indicati come “Agentic Identity Services”.

Modello di Licensing: Lo SKU è misurato per Agent-to-Identity Connections, definite come un’associazione unica tra un Agente IA e un Utente. Quando un utente viene assegnato all’applicazione collegata di un Agente IA all’interno degli Agentic Identity Services, tale assegnazione conta verso il totale delle connessioni. Se un utente è associato a più Agenti IA, ogni associazione conta separatamente.

Lo SKU Advanced fornisce maggiore capacità per organizzazioni con architetture di agenti complesse che richiedono più authorization server personalizzati e maggiore throughput dei token.

Per i termini completi, vedere la Product Subscription Reference Guide.

Identity Fabric per l’Era dell’IA #

L’Agentic Enterprise Blueprint estende il concetto fondamentale di Identity Fabric di Okta: un’architettura unificata che governa tutti i tipi di identità, per comprendere esplicitamente gli agenti IA3.

Questo approccio architetturale offre vantaggi strategici:

1. Modello di Governance Unificato

Invece di sistemi separati per:

- Dipendenti e collaboratori

- Partner e clienti

- Account di servizio e applicazioni

- Agenti IA

Le organizzazioni gestiscono tutte le identità attraverso un unico piano di controllo. Questo elimina i punti ciechi della governance e riduce la complessità operativa.

2. Fondamenta su Standard Aperti

L’Agentic Enterprise Blueprint sfrutta standard tra cui:

- OAuth 2.0 / OIDC: Autenticazione e autorizzazione

- SCIM: Provisioning delle identità

- Model Context Protocol (MCP): Accesso agente-risorsa

- Shared Signals Framework (SSF): Threat intelligence cross-platform

Questo approccio vendor-neutral previene il lock-in, permettendo alle organizzazioni di scegliere le migliori piattaforme di agenti mantenendo controlli di sicurezza coerenti.

3. Architettura a Prova di Futuro

Man mano che le capacità dell’IA evolvono, dagli agenti task-specific di oggi ai sistemi autonomi general-purpose di domani, il framework di identità rimane costante. I nuovi tipi di agenti si registrano in Universal Directory, ricevono permessi con scope definito, subiscono revisioni di governance e si integrano con il rilevamento delle minacce: nessuna riprogettazione dell’architettura richiesta.

4. Abilitazione del Business, Non Ostruzione

L’obiettivo del blueprint non è bloccare l’innovazione dell’IA ma abilitarla in modo sicuro. Fornendo:

- Workflow di registrazione degli agenti semplificati

- API developer-friendly (Auth0 for AI Agents)

- Reporting di conformità automatizzato

- Processi di approvazione chiari

Le organizzazioni possono implementare gli agenti con fiducia, sapendo che sicurezza e conformità sono assicurate dal primo giorno.

Conclusioni: Trattare gli Agenti come Identità di Primo Livello #

La proliferazione degli agenti IA rappresenta la sfida identitaria più significativa dall’ascesa delle applicazioni SaaS un decennio fa. Così come le organizzazioni alla fine hanno standardizzato SSO e IAM centralizzato per le applicazioni cloud, l’era agentica richiede l’estensione della governance delle identità ai sistemi autonomi.

Gli annunci di Okta Showcase 2026: Okta for AI Agents, Auth0 for AI Agents e l’Agentic Enterprise Blueprint, forniscono il primo framework completo che tratta gli agenti come identità di primo livello. Questa non è semplicemente un’evoluzione di prodotto; è una maturazione architetturale che riconosce che l’identità è il piano di controllo per tutte le interazioni enterprise, che siano iniziate da umani, applicazioni o IA.

Man mano che le normative sull’IA in tutto il mondo (come il Regolamento Europeo sull’Intelligenza Artificiale) entrano in vigore, le organizzazioni affrontano una scelta: aggiungere reattivamente la conformità dopo che gli agenti sono stati implementati, o costruire proattivamente la governance nelle fondamenta. L’Agentic Enterprise Blueprint abilita quest’ultimo approccio, trasformando l’obbligo normativo in vantaggio strategico.

L’insight chiave è questo: gli agenti IA non sono strumenti; sono attori autonomi che richiedono lo stesso rigore identitario dei dipendenti che accedono a dati sensibili. Le organizzazioni che riconoscono questo cambiamento fondamentale (e implementano la governance di conseguenza) navigheranno l’era agentica in modo sicuro, conforme e competitivo.

Quelle che ritardano affronteranno la stessa proliferazione di credenziali, diffusione di shadow IT e incubi di audit che hanno afflitto l’adozione precoce del cloud, tranne che alla velocità delle macchine, con agenti IA che accedono autonomamente ai dati 24/7/365 senza visibilità o controllo.

Il gap identitario è reale. L’Agentic Enterprise Blueprint lo colma.

Per Iniziare con la Governance degli Agenti IA #

Ottieni il badge Okta for AI Agents Early Adopters #

Diventa un AI Identity Leader: impara a valutare i rischi dell’IA e le lacune nella sicurezza delle identità, e implementa un framework di governance completo usando Okta for AI Agents.

Ottieni oggi il tuo badge Okta for AI Agents Early Adopters!

Esplora le Capacità degli Agenti IA di Okta #

- Okta for AI Agents: Scopri la discovery, la governance e la risposta alle minacce per gli agenti enterprise

- Auth0 for AI Agents: Esplora gli strumenti per sviluppatori per costruire applicazioni agentiche sicure rivolte ai clienti

- Agentic Enterprise Blueprint: Scarica la guida completa del framework

- Risorse sulla Conformità: Comprendi come la governance delle identità supporta i requisiti normativi

Parliamone #

Come sta affrontando la tua organizzazione la sicurezza degli agenti IA? Hai incontrato shadow AI nel tuo ambiente? Quali sfide di governance ti tengono sveglio la notte?

Condividi la tua esperienza nei commenti qui sotto o connettiti con me su LinkedIn per continuare la discussione.

-

Okta Showcase 2026: Press Release, Okta Newsroom, 16 marzo 2026 ↩︎ ↩︎ ↩︎ ↩︎ ↩︎

-

Okta Secures AI: Solutions Overview, Okta, 2026 ↩︎ ↩︎ ↩︎ ↩︎

-

Launch Week 1: Showcase Edition - Product Announcements, Okta Product Blog, marzo 2026 ↩︎ ↩︎ ↩︎ ↩︎ ↩︎ ↩︎ ↩︎ ↩︎ ↩︎ ↩︎

-

The Agentic Enterprise Blueprint: A Framework for AI Agent Security, Okta, 2026 ↩︎ ↩︎ ↩︎